Cyberatak na brytyjski parlament

26 czerwca 2017, 08:42Brytyjski parlament padł ofiarą cyberataku, którego celem były konta pocztowe chronione słabymi hasłami. W wyniku ataku część komunikacji została sparaliżowana, a parlamentarzyści stracili dostęp do swoich e-maili. Utrata dostępu nie była jednak bezpośrednio spowodowana działaniem przestępców.

Szpitale nastawione na zysk gorzej leczą?

19 września 2018, 10:25Pacjenci, którzy leczą się w szpitalach nastawionych na zysk, częściej trafiają ponownie do szpitali, niż ci, którzy leczą się w szpitalach nie nastawionych na zysk i szpitalach publicznych, wynika z badań przeprowadzonych przez University of Illinois, Chicago.

Wadliwa poprawka spowodowały problemy w Hollywood

26 września 2019, 08:32Przed trzema dniami magazyn „Variety” poinformował, że w Los Angeles wielu specjalistów zajmujących się obróbką programów telewizyjnych czy filmów nie mogło uruchomić swoich stacji roboczych. Pojawiły się spekulacje, że doszło do ataku na maszyny Mac Pro, szczególnie zaś na użytkowników oprogramowania Avid Media Composer, z których często korzysta przemysł rozrywkowy

Chińczycy zaatakowali setki tysięcy firm i organizacji używających Exchange Servera

9 marca 2021, 09:14Co najmniej 30 000 firm i organizacji w USA padło ofiarami ataków, które zostały przeprowadzone dzięki czterem nowo odkrytym dziurom w oprogramowaniu do poczty elektronicznej microsoftowego Exchange Servera. Jak poinformował ekspert ds. bezpieczeństwa, Brian Krebs, chińscy cyberprzestępcy zarazili sieci setki tysięcy organizacji narzędziami,które dają napastnikowi całkowity zdalny dostęp do zarażonych systemów.

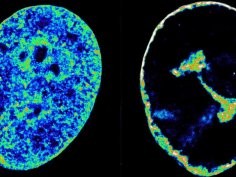

Jądro komórkowe po ataku wirusa opryszczki

15 lipca 2025, 14:46Zobaczcie, co wirus opryszczki typu I (HSV-1) robi z komórkami. Po lewej jądro komórkowe przed atakiem wirusa, po prawej – 8 godzin po infekcji. Wirusy są w pełni uzależnione od gospodarzy. Przejmują maszynerię komórek gospodarza, by się namnażać. Okazuje się, że HSV-1 w znaczącym stopniu przebudowuje też wnętrze komórki.

Firmy na celowniku cyberprzestępców

26 kwietnia 2007, 09:45Specjaliści ds. bezpieczeństwa zwracają uwagę, iż cyberprzestępcy stosują coraz bardziej zaawansowane technologie, by przeprowadzić atak na przedsiębiorstwa. Mikko Hypponen z F-Secure zauważa, że szkodliwy kod tworzony jest coraz częściej pod kątem zaatakowania konkretnej firmy.

Co zrobić z 50 miliardami dolarów?

26 maja 2008, 10:19Prezes Microsoftu Steve Ballmer oświadczył, że zakup Yahoo! nie był celem samym w sobie i poinformował, że jego koncern ma teraz 50 miliardów dolarów, które chce wydać na akwizycje.

Dwa w jednym, czyli o budowie skrzydeł

8 stycznia 2009, 01:20Wydawać by się mogło, że latanie to dla zdolnych do tego zwierząt sprawa oczywista: wystarczy odbić się od ziemi i machać skrzydłami. Okazuje się jednak, że słynne latające gady ery mezozoicznej, pterozaury, wzbijały się w przestworza w sposób zupełnie inny, niż żyjące obecnie ptaki.

Bezpieczniej znieważyć leżącego

12 sierpnia 2009, 12:15Choć może się to wydawać dziwne, tak naprawdę jest. Ludzie inaczej reagują na zniewagi, kiedy leżą, a inaczej, gdy siedzą. Aktywność mózgu wskazuje, że jeśli ktoś koniecznie chce zdenerwować drugą osobę, nie ryzykując przy tym obrażeń ciała, powinien ją skłonić do przyjęcia pozycji horyzontalnej (Psychological Science).

Sposób na DEP

4 marca 2010, 12:13Berend-Jan Wever z Google'a opublikował wyniki swoich badań, które pozwoliły mu stworzyć prototypowy kod omijający jedną z dwóch najważniejszych technik bezpieczeństwa w Windows. W latach 2006-2008 Wever pracował jako inżynier ds. bezpieczeństwa w Microsofcie.